在移動互聯網與社交電商蓬勃發展的今天,基于微信小程序的好物分享系統以其輕量便捷、即用即走的特性,迅速成為連接用戶與優質商品的重要橋梁。隨著系統承載越來越多的用戶數據與交易行為,網絡與信息安全問題日益凸顯。本文將探討如何結合經典的SSM(Spring + Spring MVC + MyBatis)框架,構建一個安全、可靠的好物分享小程序后端系統,并重點闡述在軟件開發過程中實施的關鍵安全策略。

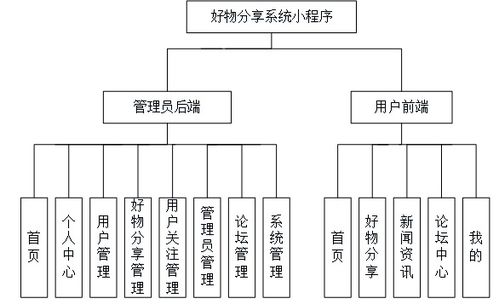

一、 系統架構概覽:小程序前端與SSM后端協同

該系統通常采用前后端分離架構。前端為微信小程序,負責用戶交互界面,通過微信官方API(如wx.request)與后端通信。后端則采用SSM框架搭建,提供RESTful API接口,處理核心業務邏輯、數據持久化與安全管控。

- Spring:作為核心容器,管理對象生命周期,提供依賴注入(DI)和面向切面編程(AOP)支持,便于集成安全模塊與事務管理。

- Spring MVC:負責請求分發、參數綁定和視圖解析(此處主要返回JSON數據),清晰分離控制層邏輯。

- MyBatis:作為數據持久層框架,通過靈活的SQL映射,高效操作MySQL等數據庫,存儲用戶信息、商品詳情、分享內容、訂單記錄等。

二、 核心安全威脅分析與應對策略

在好物分享場景下,系統主要面臨以下安全風險:

- 身份認證與授權風險:非法用戶冒充他人、未授權訪問他人數據或執行越權操作。

- 應對策略:

- 利用微信生態安全登錄:小程序端調用

wx.login()獲取code,后端通過微信接口服務換取openid和session_key,以此建立可信的用戶身份標識。避免自行處理敏感密碼。

- 實現Token機制:用戶登錄后,后端生成一個具有時效性的Token(如JWT),返回給小程序。后續所有請求需在Header中攜帶此Token。服務器通過驗證Token來確認用戶身份與權限。

- 細粒度權限控制:在Spring MVC控制器方法或服務層,通過自定義注解或攔截器,實現基于角色(如普通用戶、管理員)或資源的訪問控制,確保用戶只能操作屬于自己的數據。

- 數據泄露與篡改風險:用戶隱私信息(手機號、地址)、交易數據在網絡傳輸或存儲過程中被竊取或破壞。

- 應對策略:

- 強制HTTPS通信:小程序要求所有網絡請求必須使用HTTPS協議,確保傳輸層加密。后端服務器必須配置有效的SSL/TLS證書。

- 敏感數據加密存儲:對于用戶手機號等極度敏感信息,在數據庫存儲前應采用強加密算法(如AES)進行加密,密鑰由系統安全保管。

- SQL注入防御:MyBatis使用

#{}參數綁定,能有效防止SQL注入。應避免動態拼接SQL語句,并對所有用戶輸入進行嚴格的驗證和過濾。

- 敏感信息脫敏返回:API返回數據時,對非必要顯示的敏感字段進行脫敏處理(如手機號顯示為“138****1234”)。

- 業務邏輯與接口濫用風險:惡意刷單、短信轟炸、內容爬取、接口重放攻擊等。

- 應對策略:

- 請求參數簽名與驗證:關鍵業務請求(如下單、支付回調)可對參數進行簽名,后端驗證簽名一致性,防止參數被篡改。

- 限流與防重放:使用Spring AOP或集成Redis,對IP或用戶單位時間內的請求頻率進行限制。對于重要操作,可使用一次性Token(Nonce)或時間戳校驗來防止重放攻擊。

- 內容安全審核:用戶生成的分享內容、評論、圖片,應調用微信內容安全接口或第三方審核服務進行檢測,防范違法違規信息傳播。

- 完善的日志審計:使用Logback或Log4j記錄用戶關鍵操作、管理員行為及系統異常日志,便于事后追溯與分析。

- 依賴組件與配置安全風險:框架、庫的已知漏洞,不安全的服務器配置。

- 應對策略:

- 依賴庫漏洞掃描:定期使用工具檢查項目依賴(如Maven依賴)中是否存在已知安全漏洞,并及時升級修復。

- 安全配置強化:確保服務器(如Tomcat)、數據庫(如MySQL)及框架本身(如關閉Spring Boot的Actuator不安全端點、禁用MyBatis的調試信息輸出)按照安全最佳實踐進行配置。

三、 SSM框架中的安全實踐集成

在SSM項目中,可以系統性地集成上述策略:

- 使用Spring Security或Shiro:雖然SSM是經典組合,但強烈建議集成Spring Security這類專業安全框架,它能便捷地管理認證、授權、會話保護和攻擊防護,大大簡化安全開發。

- 自定義攔截器(Interceptor):對于Token驗證、權限檢查、請求日志記錄等橫切關注點,可以編寫Spring MVC攔截器,在請求進入控制器前統一處理。

- 利用Spring AOP:通過切面編程,可以優雅地實現方法級的權限校驗、操作日志記錄和性能監控。

- MyBatis插件(Plugin):開發插件用于在執行SQL前后自動進行數據加解密、脫敏或增加審計字段(如創建人、修改時間)。

四、 開發流程與持續安全

信息安全應貫穿整個軟件開發生命周期(SDLC):

- 需求與設計階段:明確安全需求,進行威脅建模。

- 編碼階段:遵循安全編碼規范,進行代碼審查。

- 測試階段:開展滲透測試、漏洞掃描、安全功能測試。

- 部署與運維階段:安全配置、監控告警、定期漏洞評估與應急響應。

###

構建基于微信小程序和SSM框架的好物分享系統,技術選型成熟高效。其成功與否不僅取決于功能的實現,更在于能否構建一個令用戶信任的安全環境。通過將網絡與信息安全理念深度融入系統架構設計、代碼實現與運維管理的每一個環節,并充分利用現有框架特性與安全工具,開發者能夠打造出既體驗流暢又堅固可靠的好物分享平臺,在激烈的市場競爭中贏得用戶的長期信賴。